WPA3 là gì?

1.1.Khái niệm

Vào ngày 8 tháng 1 năm 2018, Wi-Fi Alliance đã công bố Wi-Fi Protected Access 3 (WPA3), xác định các cải tiến đối với khả năng bảo mật WPA2 hiện có cho tiêu chuẩn 802.11. Các tính năng mới cho cả mạng cá nhân và mạng doanh nghiệp đã được công bố:

1. Một kiểu bắt tay mới được gọi Dragonfly Handshake có khả năng chống lại các Dictionary Attacks and Provides Forward Secrecy. Sử dụng Zero knowledge proofs.

2. Một phương pháp đơn giản để thêm thiết bị vào mạng một cách an toàn. Được gọi là chương trình Wi-Fi CERTIFIED Easy Connect.

3. Cơ chế bảo vệ trong mạng mở dựa trên mã hóa chưa được xác thực (Opportunistic Wireless Encryption).

4. Tăng cường độ dài kích thước mã hõa lên đến 192-bit (mã hóa 128 bit ở chế độ WPA3-Personal) để tăng cường độ mạnh mật khẩu. Chỉ bắt buộc khi được chứng nhận là WPA3-Enterprise.

1.2.Giải quyết lỗ hỏng của WPA2:

1.2.1. KRACK (Key Reinstall Attack):

Đầu tiên phải nói đến cuộc tấn công KRACK vào năm 2016 đã tấn công thẳng vào lỗ hỏng bắt tay 4 bước của WPA2. Với cuộc tấn công này, kẻ thù đánh lừa nạn nhân cài đặt lại khóa đã sử dụng bằng cách phát lại thông điệp 3 của quá trình bắt tay 4 bước. Để giảm thiểu rủi ro bị tấn công, một số thiết bị hỗ trợ WPA2 có tắt tính năng truyền lại khung EAPOL-Key trong quá trình cài đặt khóa tuy nhiên khi tắt khung sẽ ảnh hưởng đến kết nối đường truyền. Vì thế WPA3 không còn sử dụng 4way handshake mà thay vào đó là SAE Handshake.

1.2.2. Weak Password:

Tiêu chuẩn WPA3 cũng thay thế trao đổi khóa chia sẻ trước (PSK) bằng trao đổi Xác thực đồng thời bằng (SAE), một phương pháp ban đầu được giới thiệu với IEEE 802.11s, dẫn đến trao đổi khóa ban đầu an toàn hơn ở Personal mode và Forward Secrecy. Wi-Fi Alliance cũng tuyên bố rằng WPA3 sẽ giảm thiểu các vấn đề bảo mật do mật khẩu yếu gây ra và đơn giản hóa quá trình thiết lập thiết bị không có giao diện hiển thị.

1.3.Tính năng mới:

1.3.1.SAE (Simultaneous Authentication of Equals) Handshake:

Sử dụng Zero knowledge proof key exchange là giao thức cho phép một bên chứng minh với một bên khác khác rằng họ biết một giá trị x mà không cần truyền tải bất kỳ thông tin nào (cả 2 bên đều biết đến giá trị x). Thuật toán này dựa trên thuật toán Diffie-Hellman giao tiếp bí mật với nhau mà không cần truyền tải thông tin mật. Từ đó, ta có thể gọi WPA3 là một bản nâng cấp từ việc thoát khỏi xác thực PSK.

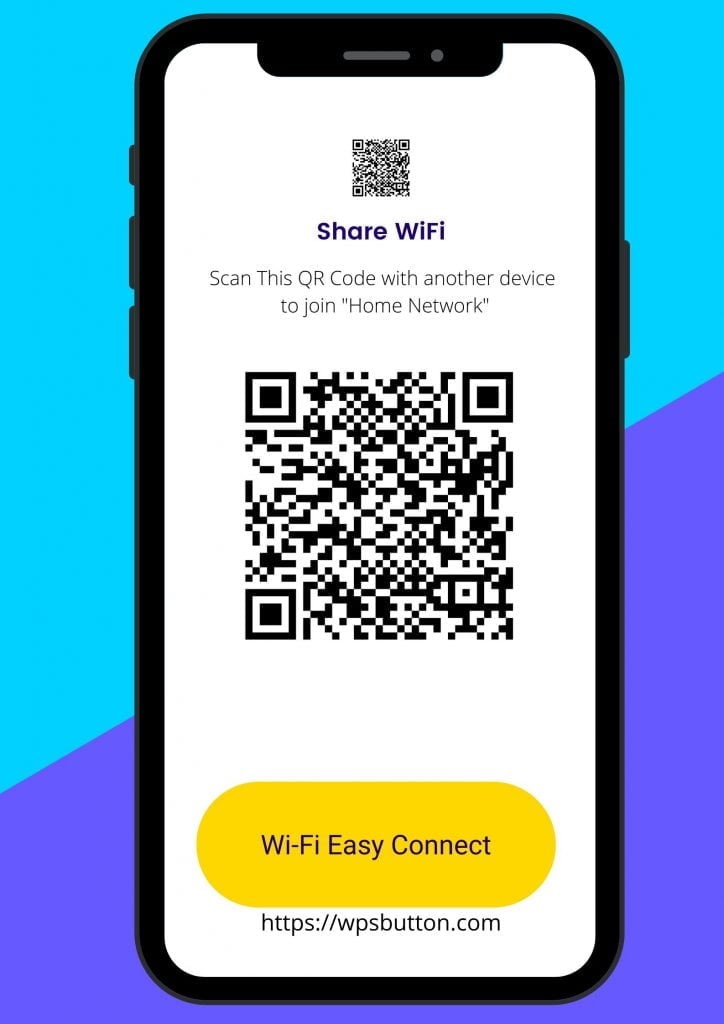

1.3.2. Easy Connect

Chứng nhận Easy Connect xác định bảo mật tích hợp được đơn giản hóa với Giao thức cấp phép thiết bị (DPP: Device Provisioning Protocol) mới. Mục tiêu là đơn giản hóa quy trình định cấu hình bảo mật cho các thiết bị Wi-Fi bị hạn chế hoặc không có giao diện hiển thị. DPP có thể được sử dụng cho các thiết bị đeo được, chẳng hạn như đồng hồ và có thể đóng một vai trò trong việc cải thiện bảo mật trong tương lai của các thiết bị IoT. Các thiết bị được chứng nhận WPA3 sẽ cho phép người người dùng sử dụng các thiết bị IoT quét mã QR để truy cập mạng dễ dàng hơn.

1.3.3. Enhanced Open

Xác định quyền riêng tư dữ liệu được cải thiện khi mở mạng sử dụng giao thức được gọi là Opportunistic Wireless Encryption (OWE). Mục tiêu là để cải thiện bảo mật tại các điểm truy cập Wi-Fi HotSpot. OWE sẽ xác định các phương pháp cung cấp từng Wi-Fi người dùng hotspot với một khóa mã hóa riêng lẻ mà không cần bất kỳ xác thực bắt buộc nào. Cả hai khách hàng và AP sẽ phải hỗ trợ OWE để có chức năng thành công.

1.3.4. Các mode của WPA3:

- WPA3-Personal

WPA3-Personal sử dụng mã hóa cường độ mật mã 128 bit với xác thực dựa trên mật khẩu, phương pháp thông qua SAE cho mục đích xác thực người dùng. Ngoài ra, không giống như WPA2-Personal, WPA3-Personal nâng cao bảo mật mạng chống lại các cuộc tấn công từ điển ngoại tuyến (offline dictionary attacks) bằng cách hạn chế đoán mật khẩu và yêu cầu người dùng tương tác với mạng trực tiếp mỗi khi họ làm như vậy. Yêu cầu này làm cho việc hack vào một mạng tốn nhiều thời gian hơn nhiều và ngăn cản Brute Force Attack.

WPA3-Personal cung cấp những ưu điểm chính sau:

- Tạo ra một bí mật được chia sẻ (Shared Secret) khác nhau cho mỗi lần xác thực SAE.

- Bảo vệ chống lại các cuộc tấn công "từ điển" (Dictionary Attack), Brute Force và các cuộc tấn công bị động (Passive Attacks).

- Cung cấp bảo mật chuyển tiếp (Provides Forward Secrecy) là hệ thống mã hóa thay đổi khóa dùng để chuyển tiếp gói tin bí mật đã ghi không thể bị giải mã ngay cả khi người dùng cuối bị tấn công.

- WPA3-Enterprise

WPA3-Enterprise là phiên bản bảo mật nhất của WPA3 và sử dụng tên người dùng cùng với mật khẩu kết hợp với 802.1X để xác thực người dùng với máy chủ RADIUS. Theo mặc định, WPA3 sử dụng 128-bit mã hóa, nhưng nó cũng giới thiệu mã hóa cường độ mật mã 192-bit có thể định cấu hình tùy chọn, cung cấp khả năng bảo vệ bổ sung cho bất kỳ mạng nào truyền dữ liệu nhạy cảm.

Mã hóa 192-bit phù hợp với các khuyến nghị từ Bộ thuật toán an ninh quốc gia thương mại (CNSA). Nó cho phép WPA3-Enterprise được sử dụng phổ biến trong các doanh nghiệp, tổ chức tài chính, chính phủ và các khu vực thị trường khác nơi an ninh mạng là quan trọng nhất.

1.4. Sự khác nhau của WPA2 và WPA3

Sự khác nhau giữa WPA2 và WPA3:

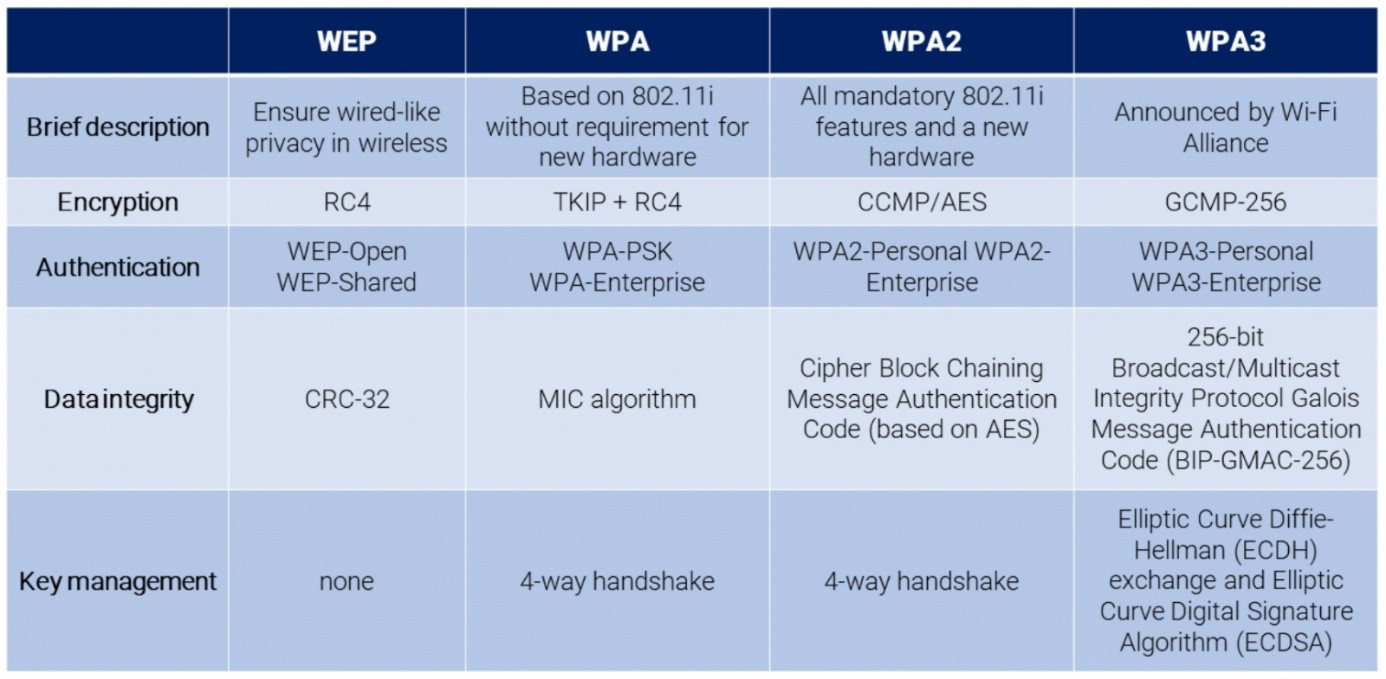

Sự khác nhau giữa WEP, WPA, WPA2, WPA3:

Thông tin khác

- » CCNA Automation – Biến bạn từ kỹ sư mạng thành kỹ sư mạng thời đại mới! (02.07.2025)

- » LAB: Cấu hình tính năng Port Security, Cấu hình tính năng Port-base authentication (802.1x) và Cấu hình tính năng DHCP Snooping (21.06.2022)

- » Bảo mật truy cập Switch (20.06.2022)

- » REST Security Cheat Sheet (17.06.2022)

- » LAB: CẤU HÌNH CHUYỂN MẠCH ĐA LỚP (16.06.2022)

- » Chuyển mạch đa lớp (Multilayer Switching) (15.06.2022)

- » DANH SÁCH CÁC BÀI LAB CHO KHÓA HỌC DEVNET (14.06.2022)

- » SƠ LƯỢC VỀ LỊCH SỬ ĐIỆN TOÁN ĐÁM MÂY (13.06.2022)